利用格式化字符串漏洞通过 %hn 将 0x5000 写入 exit@GOT 劫持到 bss 上的 21 字节 shellcode,从而 get shell。

-

第七届浙江省大学生网络与信息安全竞赛 决赛 - printFFF

-

第七届浙江省大学生网络与信息安全竞赛 决赛 - ezPwn

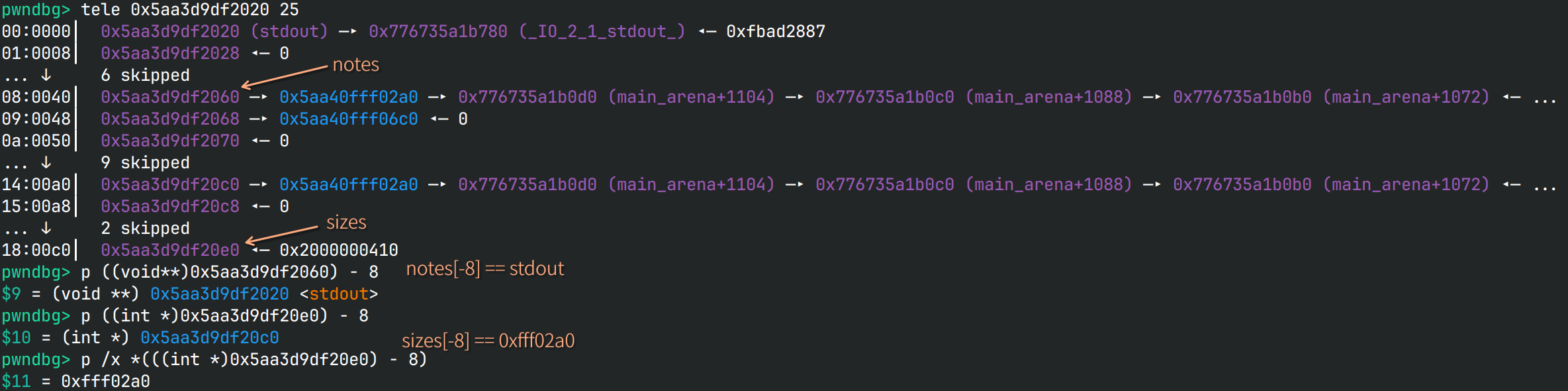

利用

edit未校验 idx 越界访问datas[-20]篡改stdout结构体,伪造_flags = 0xfbad1800与_IO_write_base/_ptr指向 bss 中已读入的 flag,触发流刷新泄露 flag。 -

第七届浙江省大学生网络与信息安全竞赛 初赛 - apple

利用 unsorted bin 泄露 libc_base,借助

idx < 0覆盖stdout并结合 House of Apple 2 构造 FSOP,退出时调用system("sh;")拿shell。 -

第七届浙江省大学生网络与信息安全竞赛 初赛 - shellcode

利用

call泄露 pie_base 并借main已设置 rdx/rsi/rdi 绕过 10 字节与 syscall 过滤限制,构造二段 shellcode 复用 read 写入完整 execve 获取 shell。 -

强网杯 2024 初赛 - expect_number

通过修改

vtable指向含栈溢出的favorite函数,利用异常处理机制劫持控制流至后门函数,成功 get shell。 -

没有应答的IPv6长连接

开启tproxy后,直连的网站偶尔要等待1分钟才能建立连接,否则就是响应超时,反倒是代理一直都能直接连接。 然而,关闭tproxy后,反而一点问题都没有了,直连几乎没有延迟。在加入了archlinuxcn群组后, 我和群友一起排除干扰项,排除了*ray、dns后,真正的根源是...

-

2025 新年火箭杯

去年除夕就搞了“第一届火箭杯”,今年新一届来了!奖金加码到300元,题目增加一题,还搭建了专用平台(虽然没什么人做)。一起来看看平台搭建和题目详解吧

-

在手机上向根证书区注入用户证书

在手机上抓包,可以使用

PCAPdroid,但是为了解包https流量,需要做中间人攻击,安装用户证书,并在通知栏中显示“网络流量可能受到监控”。为了把这些字样去除,可以使用KSU模块将准备好的用户证书复制到根证书区,随后就可以删除用户证书了。然而,模块却引入了新的问题... -

纯C语言实现的数据结构大作业

这个学期选了数据结构实验课(C语言版),我就打算用纯C完成任务,但是由于开课时间短,实际上想要独立完成还是需要花不少时间的。而且在任务的约束下,使用AI并不能给出正确的代码。不过最后除了排序我还是独立完成了所有模块(排序这么公式化的模块还是好抄的)。

-

“安康杯” 青年网络安全技能大赛

安康杯上一道很简单的awdp pwn,虽然只要patch掉后门就可以拿防御分了,但是实际漏洞点不止1个。最后我培训的队伍成功patch了,取得了不错的成绩。