ACTF 2026 - badgate

题解

Inspired by OpenResty

Lua api version 5.5.0

nc 1.95.3.79 9999

文件属性

| 属性 | 值 |

|---|---|

| Arch | amd64 |

| RELRO | Full |

| Canary | on |

| NX | on |

| PIE | on |

| strip | yes |

解题思路

题目基于 lua 5.5 加了自己的 gateway 模块。剥符号对人的考验还是太大了, 对着源码逆了半天也没有找全关键函数,AI 大人半个小时题都做出来了。

内建模块把 io、os 之类的都关掉了,没法直接读 flag,但是 loadfile 还在,

会将 flag 加载到内存里,尝试编译。但是题目的 flag 无法编译成功,只能泄露 1u

两个字符。

在成功配置 gateway.run 后,会启动监听,绑定到一个随机端口,接收到请求时,

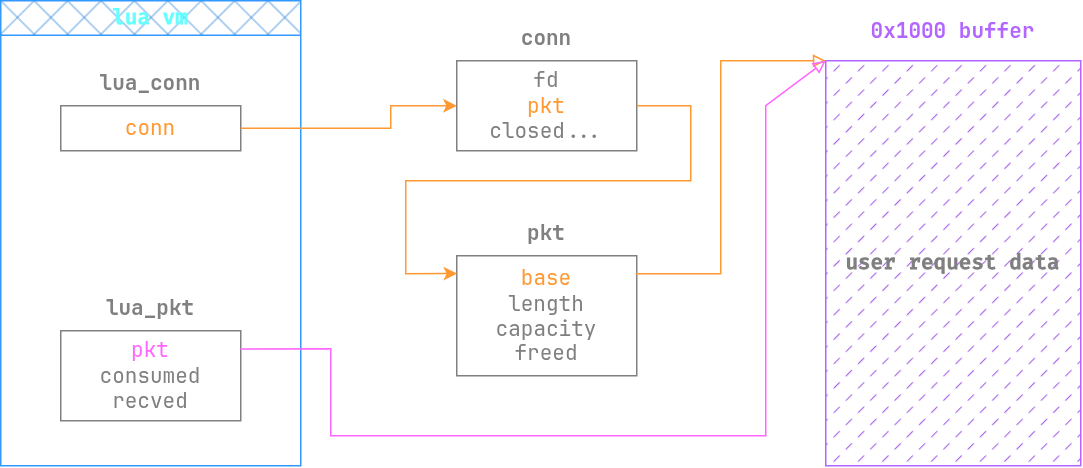

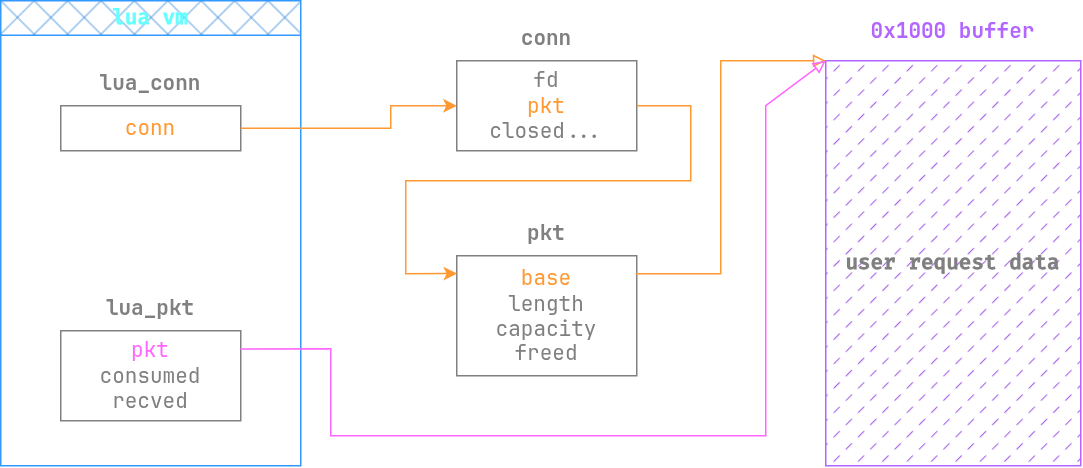

会分配一片 0x1000 的缓冲区用来存放 tcp 请求。连接管理和数据包被放进了两个结构体中。

1 | struct pkt { |

为了方便我们在 lua 层面访问到这些数据,出题人又做了一层封装,使用了两个结构体, 作为 lua userdata。

1 | struct lua_conn { |

在客户端发送完数据包后,会向这些结构体中填入指针和传入的数据大小。如图所示,

同时有两个指针指向当时分配出来的 0x1000 的内存块,关闭连接时,会把 pkt

中的指针释放掉,因此我们会失去 conn 指向的内存块引用(橙色线)。然而,

lua_pkt 并没有清空,导致我们在 lua 层面仍然持有对内存块的引用(粉色线),

存在明显的 UAF。

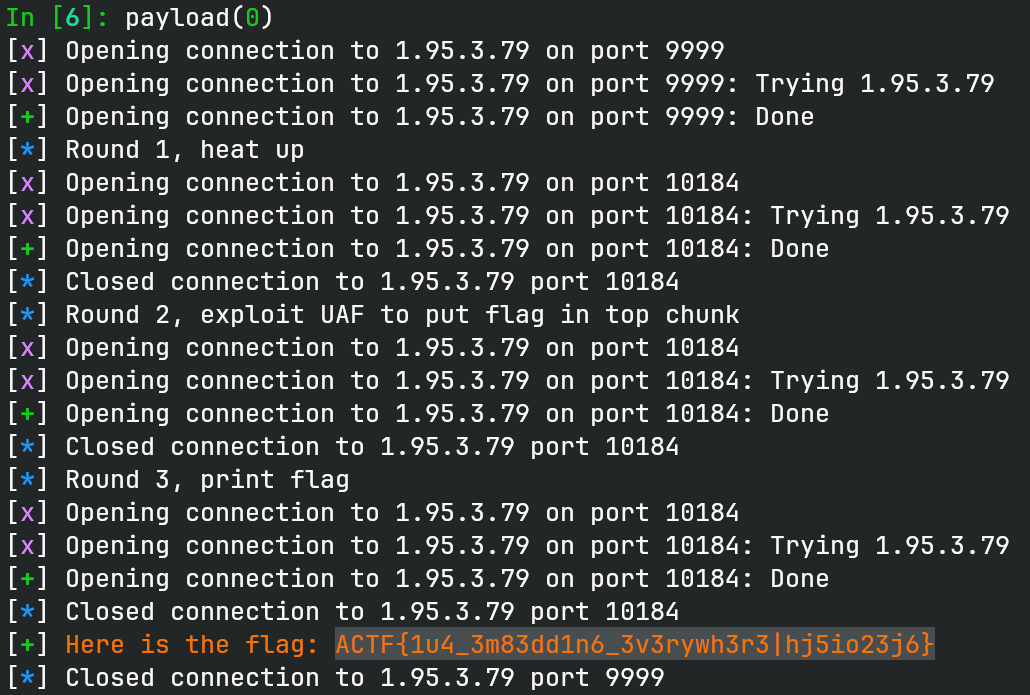

有了 UAF 也不一定需要打堆。阅读 glibc 源码,FILE 分配的缓冲区默认是 BUFSIZ == 0x2000,

然而在 _IO_file_doallocate 中有一个细节,打开文件后会执行 stat 获取文件块大小,

如果文件块大小不为 0 且小于 BUFSIZ,则按文件块大小分配。而我们要读取的是 flag 文件,

flag 属于小文件,块大小会对其到上界 0x1000,因此执行 conn:close() 后执行 loadfile('/flag')

会把我们持有引用的内存块分配为文件缓冲区,此时只需要调用 pkt:tostring() 就可以把 flag

保存到字符串中,下次连接直接发送回来,就可以打印 flag。

需要注意的是,loadfile 后是会把文件缓冲区释放掉的,为了避免 glibc 向堆块上写入元数据导致

flag 被破坏,我们必须控制这个 0x1000 的堆块紧贴 top chunk。由于这个大小的堆块不会进 tcache,

因此分配和释放只是简单地挪动 top 指针,不会写入数据,保留了堆块内容。为了达成这个目的,

我们可以在第一次连接关闭时控制分配新堆块,这样老的 pkt 就会被放进 unsorted bin 中,

后续分配都会从这个块上切割,不会动 top chunk。然后刻意切割一块下来,使其可用大小小于

0x1000,保证了下次收到请求时只能从 top chunk 切新的 0x1000 的堆块。

解释器没法往 lua 代码里插断点,比较麻烦,不过可以下断点在 math.abs 这种用不到的函数,

方便检查堆布局。在调堆的时候我一度想用 mtrace 来观察堆块行为,但是链接了 libc_malloc_debug.so

后,tcache 会禁用,且 mp_ 不会初始化,导致不支持在 pwndbg 中使用 heap。

在利用 UAF 的时候记得要多发送一些字符,因为会影响 lua_pkt.recved,发送的字符太短会导致

pkt:tostring() 时只会生成短字符串,导致 flag 不完整。

EXPLOIT

lua 语法糖之 : 运算符:把对象作为第一个参数 push 进函数调用中。例如 pkt:view(0, 1)

等价于 pkt.view(pkt, 0, 1)。

1 | local leak = nil |

1 | from pwn import * |

碎碎念

最近在实习,有段时间没打 XCTF 了,没想到变化这么大。攻防世界的界面更新了,比赛界面的 UI

更新了,连做题的选手也更新了。往常前几名都是各大高校或联队,就那么几个熟悉的名字,

自从 GPT-5.4 时代以来,AI 做题的能力已经超过人类了,可以说 AI 真正做到了 CTF 平权。

CTF 已经不再以人为本了,题目也基本按 AI 是否能做划成了两部分,特别是这次比赛时间只有

24 小时,人类基本没有优势可言。

当然,我自己也在使用 AI,比如这题和另一题 ACPU。ACPU 那题 GPT-5.5 xhigh 甚至没有逆向,

只是看看 system.mem 就看出是 RISCV CPU,再加上从 run.py 中获取到的信息,

直接知道要打侧信道了。从拿到题到做出来,只花了 15 分钟,这点时间对我来说,

是在模拟什么 CPU 都看不明白。

既然如此,那 CTF 还有什么意义?让 AI 自己打得了。如果把 CTF 作为功利的目标, 那现在的前途可以说一片迷茫,别说 CTF 了,计算机未来都有可能被 AI 替代, 再往大了说,人类存在的意义是什么呢?当然,既然本博客出发点是 Hack for fun,CTF 自然是用来学习的。有了 AI 以后,可以解放人类逆向的工作, 全神贯注于利用。在让 AI 写完 exp 后,我又问 AI 反编译的结果,这就能深刻理解题目, 从而引发对以上自己写的 exp 中注释的思考点。漏洞点已知,思考利用的过程还是比较有趣的。

- 标题: ACTF 2026 - badgate

- 作者: RocketDev

- 创建于 : 2026-05-11 17:13:00

- 更新于 : 2026-05-11 17:13:00

- 链接: https://rocketma.dev/2026/05/11/badgate/

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。