第八届浙江省大学生网络与信息安全竞赛 决赛 - mips_pwn_challenge

x86做累了,来做做异架构的pwn

文件属性

| 属性 | 值 |

|---|---|

| Arch | mips |

| RELRO | static |

| Canary | off |

| NX | off |

| PIE | off |

| strip | no |

解题思路

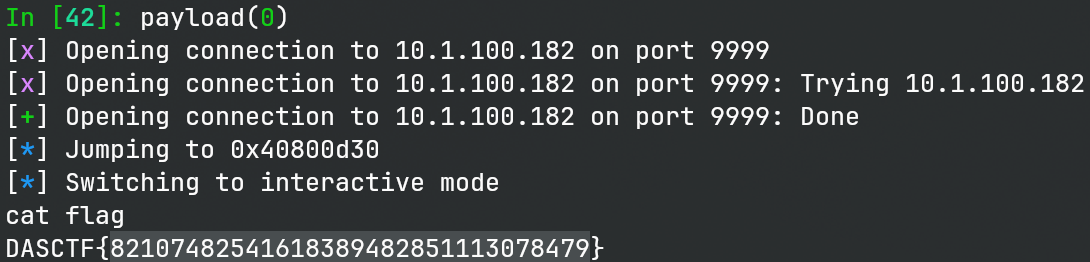

最基础的mips架构的栈溢出,由于使用qemu用户态模拟,并且elf没开nx,因此直接在栈上写 shellcode 执行shell即可。最困难的地方应该是考察选手有没有 mips 工具链,否则汇编不了。

EXPLOIT

1 | from pwn import * |

- 标题: 第八届浙江省大学生网络与信息安全竞赛 决赛 - mips_pwn_challenge

- 作者: RocketDev

- 创建于 : 2026-03-20 16:23:00

- 更新于 : 2026-03-27 16:27:00

- 链接: https://rocketma.dev/2026/03/20/final.mips/

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。

评论