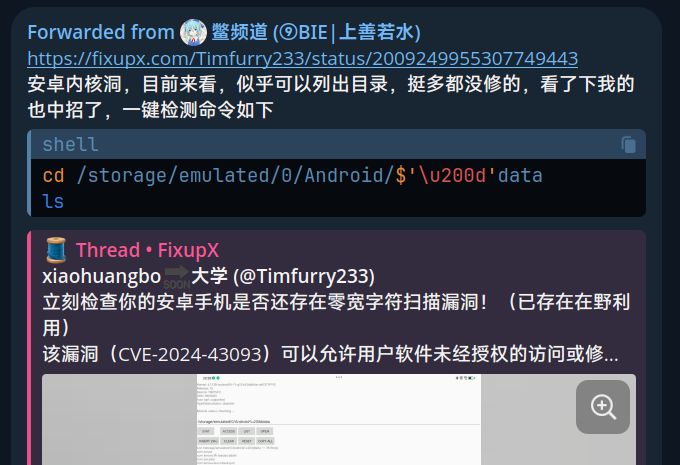

前些天 int 给我发了一条消息,里面有个简短的poc,可以直接进入受限的路径。

我那小米13是Android 13,因此正常访问过去的话应该是受限的。

然而使用cd /storage/emulated/0/Android/$'\u200d'data后可以直接进入受限的目录,

并列出目录,甚至能进入别的应用的目录并查看文件,这就很危险了。

int 在使用Pixel 9,能接收到最新的Android安全更新,然而并没有修复这个漏洞...

-

任意访问 Android data 的研究

-

第八届浙江省大学生网络与信息安全竞赛 决赛 - easy calc

利用计算器对数字栈自减检查缺陷造成栈大小为 -1 实现溢出,借助

(反向构造多次压栈伪造 ROP 链,先puts泄露 libc 再调用system拿 shell。 -

第八届浙江省大学生网络与信息安全竞赛 决赛 - mips_pwn_challenge

qemu 用户态下的 mips 栈溢出,因 NX 关闭直接栈上写 shellcode,借助 mips 工具链汇编 execve 获取 shell。

-

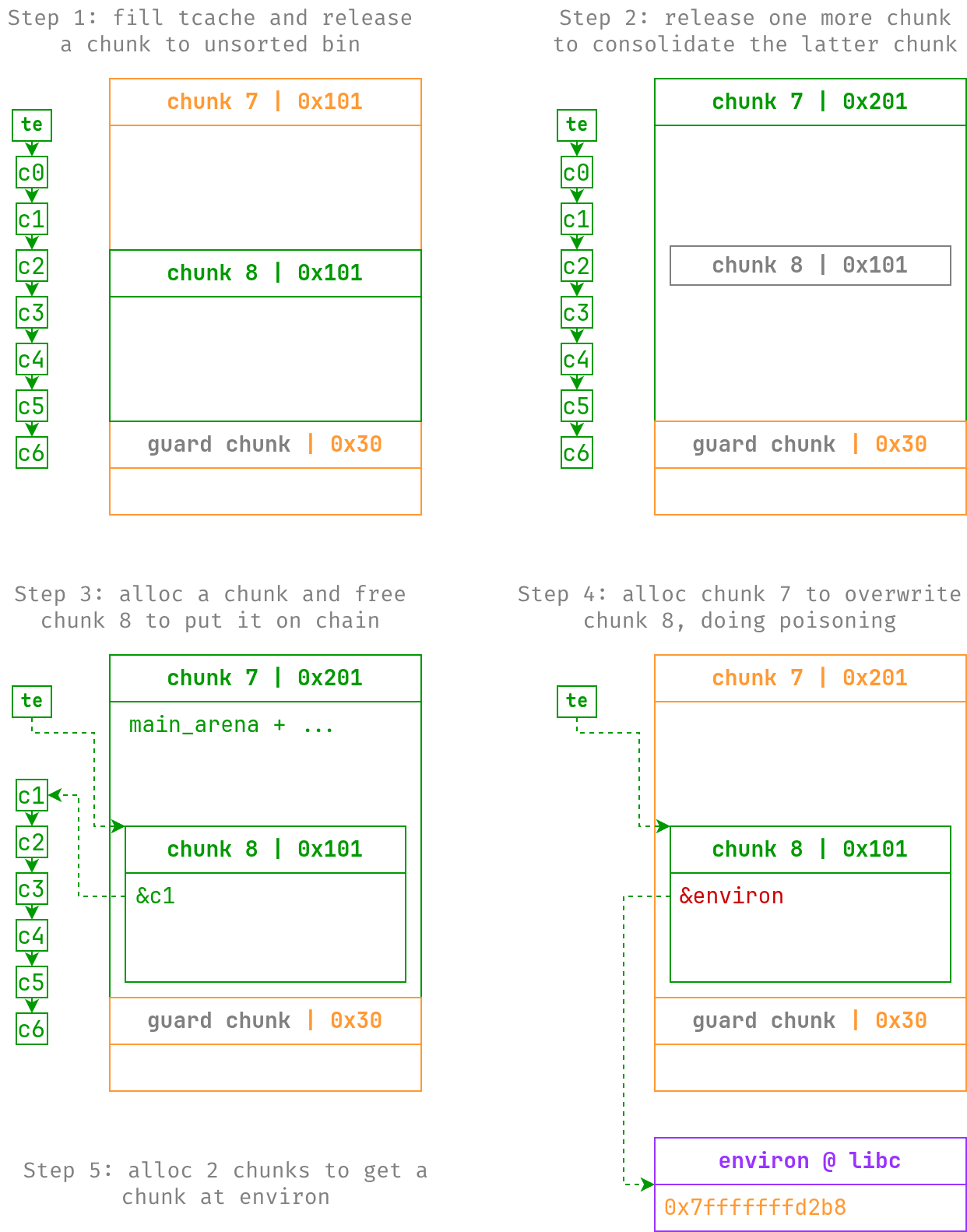

第八届浙江省大学生网络与信息安全竞赛 初赛 - bad_heap

利用 double free 触发 unsorted bin consolidate 实现 House of Botcake,绕过限制泄露 heap/libc 与

environ,劫持返回地址 ROP 到execve("/bin/sh")。 -

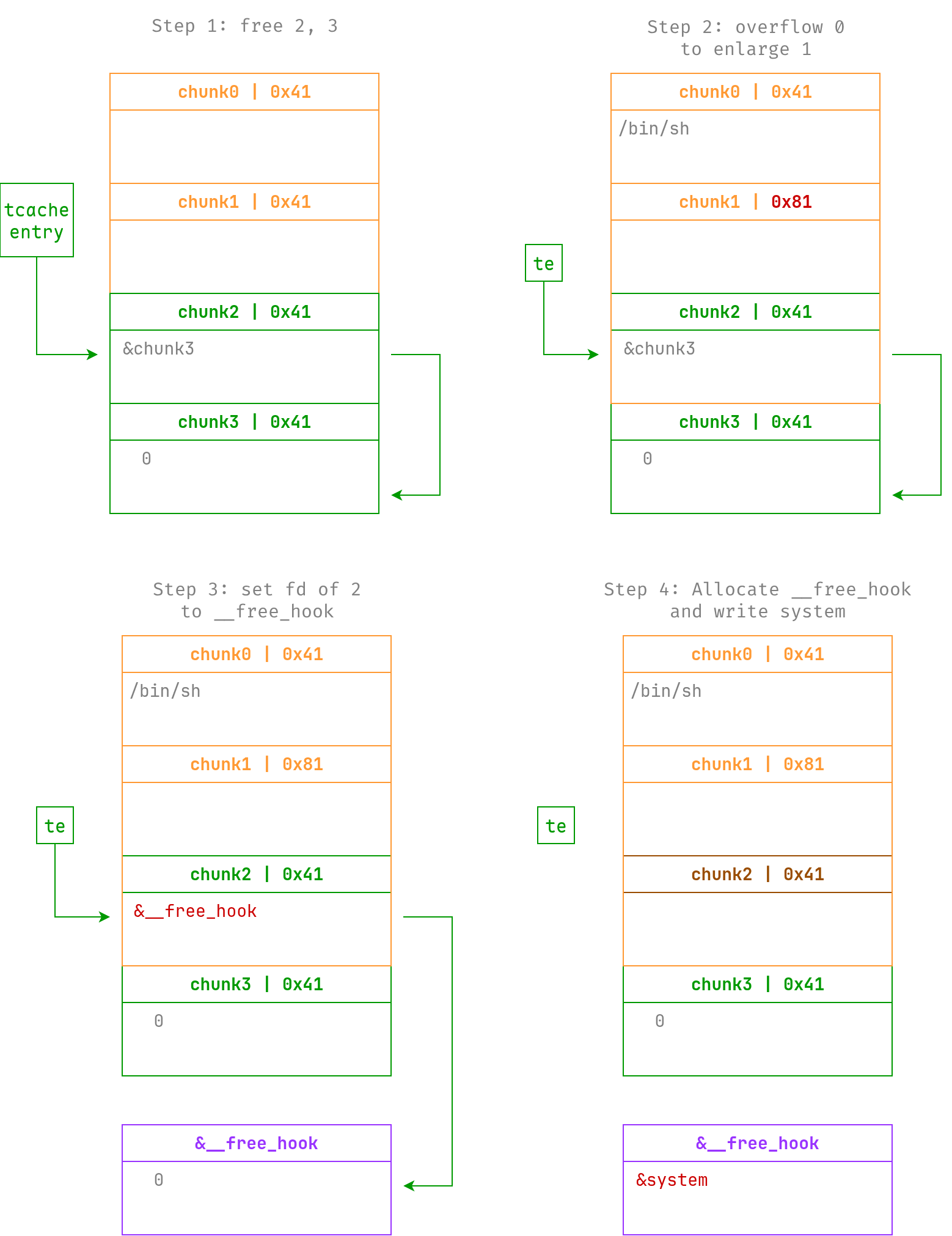

第八届浙江省大学生网络与信息安全竞赛 初赛 - one

利用 edit 的 off-by-one 在 glibc 2.27 下通过 unsorted bin 泄露 libc,重叠堆块后覆盖

__free_hook为system,最终 free("/bin/sh") 拿 shell。 -

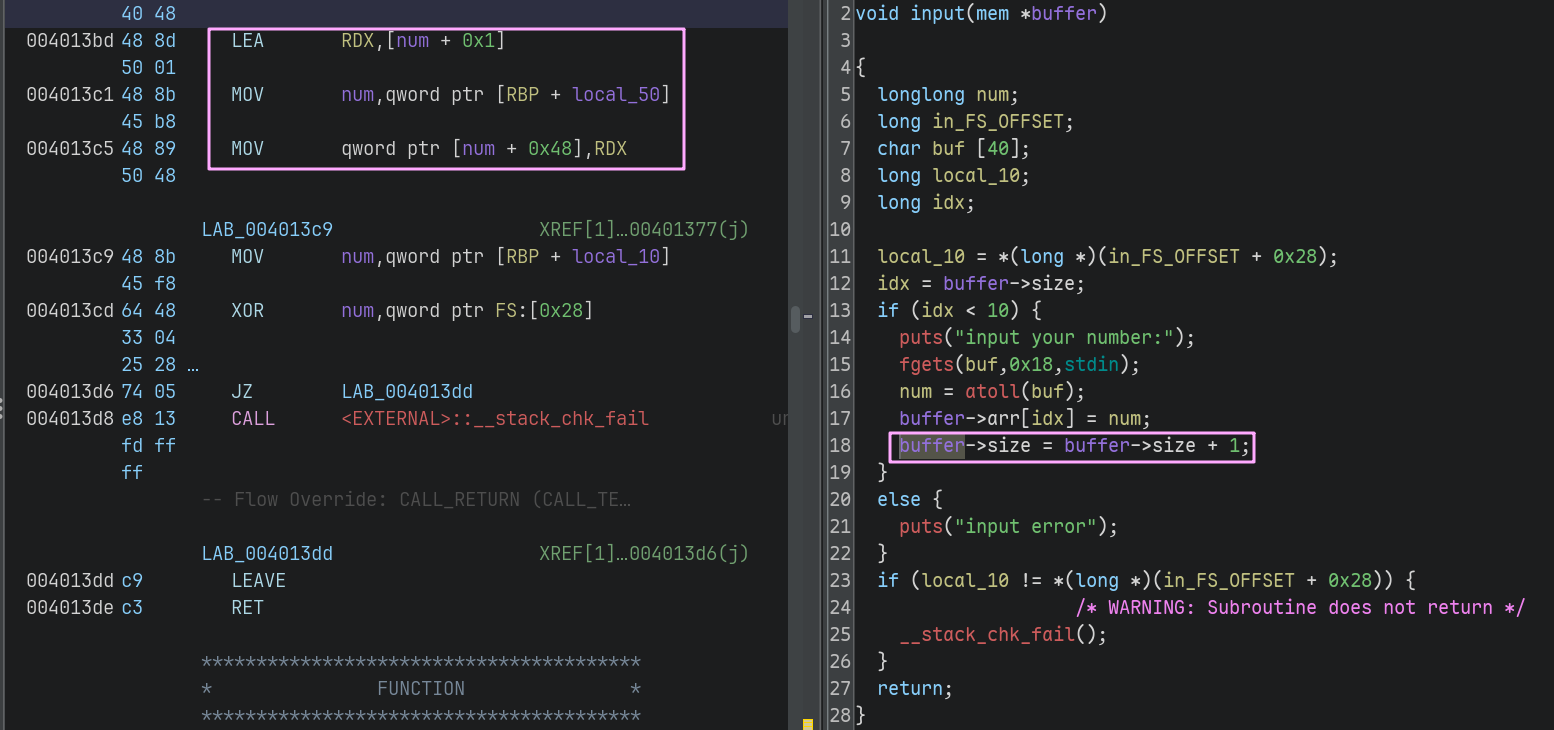

第八届浙江省大学生网络与信息安全竞赛 初赛 - rop

利用负数索引泄露 libc,覆盖 input 返回地址使 rdx 为 0 满足 one_gadget 条件,写入 one_gadget 直接 get shell。

-

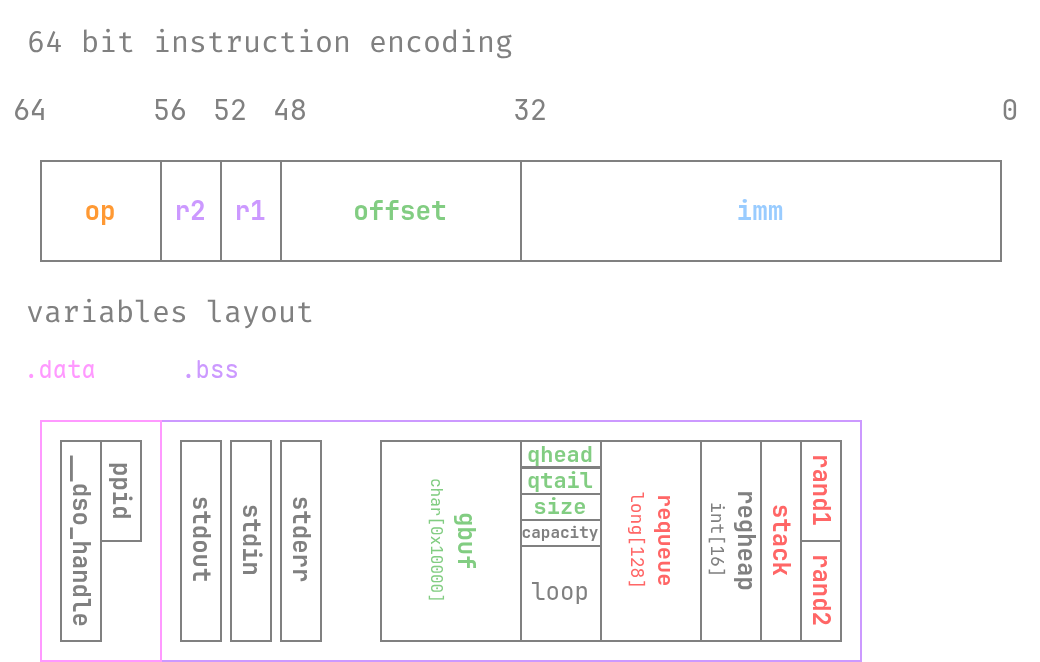

LilacCTF 2026 - na1vm

实时信号指令溢出改

qtail/stack泄露 PIE 与 libc,劫持_IO_list_all做 FSOP 栈迁移加 ROP 执行 shellcode 输出 flag。 -

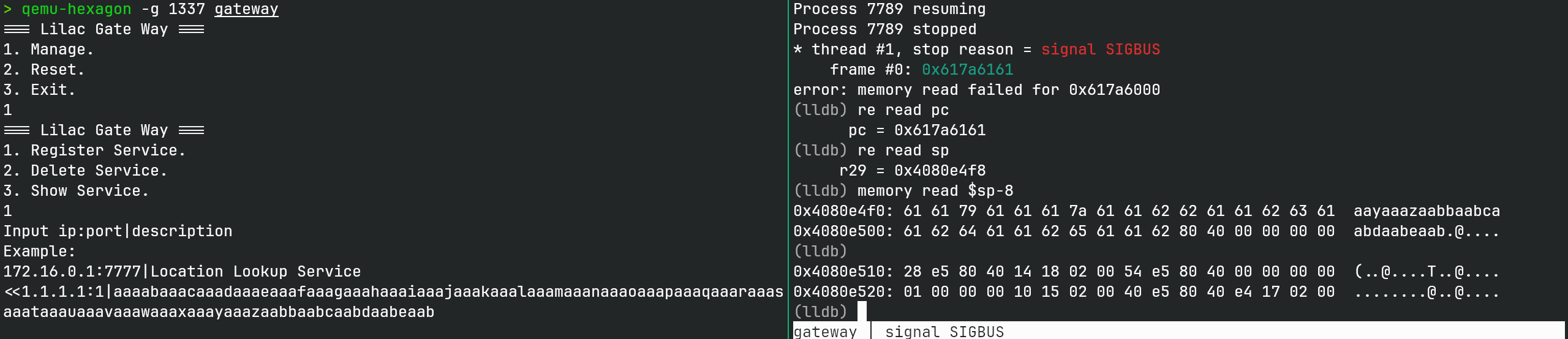

LilacCTF 2026 - Gate-Way

Hexagon 架构下利用栈溢出做栈迁移并用 r16–r19 控制

trap0ROP 构造execve("/bin/sh", NULL, NULL)拿到 shell。 -

LilacCTF 2026 - bytezoo

利用未清除的 fs 段寄存器泄露

main_arena定位syscall函数,绕过字符频率限制构造mprotect + read重写代码段并执行open + sendfile取flag。 -

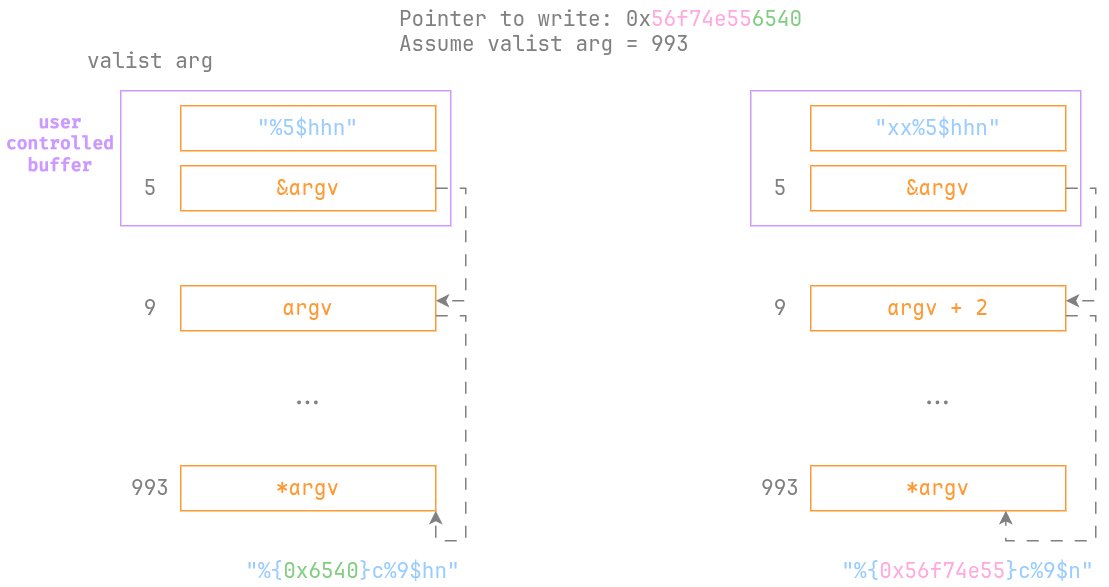

LilacCTF 2026 - Chuantongxiangyan

利用

snprintf格式化串多次伪造argv指针实现任意地址写,篡改 GOT 与返回地址触发 one_gadget。